Table of Contents

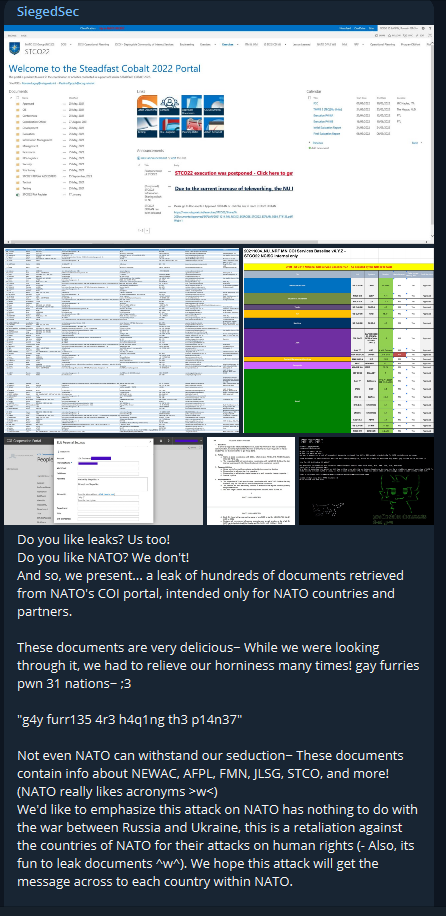

A SiegedSec nevű hackercsoport közleményt tett közzé, melyben azt jelentette be, hogy sikeres támadást hajtott végre a NATO ellen, melynek során kompromittálta a "NATO COI Cooperation Portált", vagyis a NATO missziós műveleti információmegosztó együttműködési portálját.

A hackerek azt állítják, hogy számos értékes dokumentumot és fájlt szereztek meg a portálról, amiket közzé is tettek.

Az incidensről a csoport 2023. július 24-én posztolt a közösségi csatornáján:

A támadásnak a SiegedSec állítása szerint nincs köze az orosz-ukrán háborúhoz, a kampány mögötti motiváció a NATO állítólagos emberi jogok elleni jogsértése.

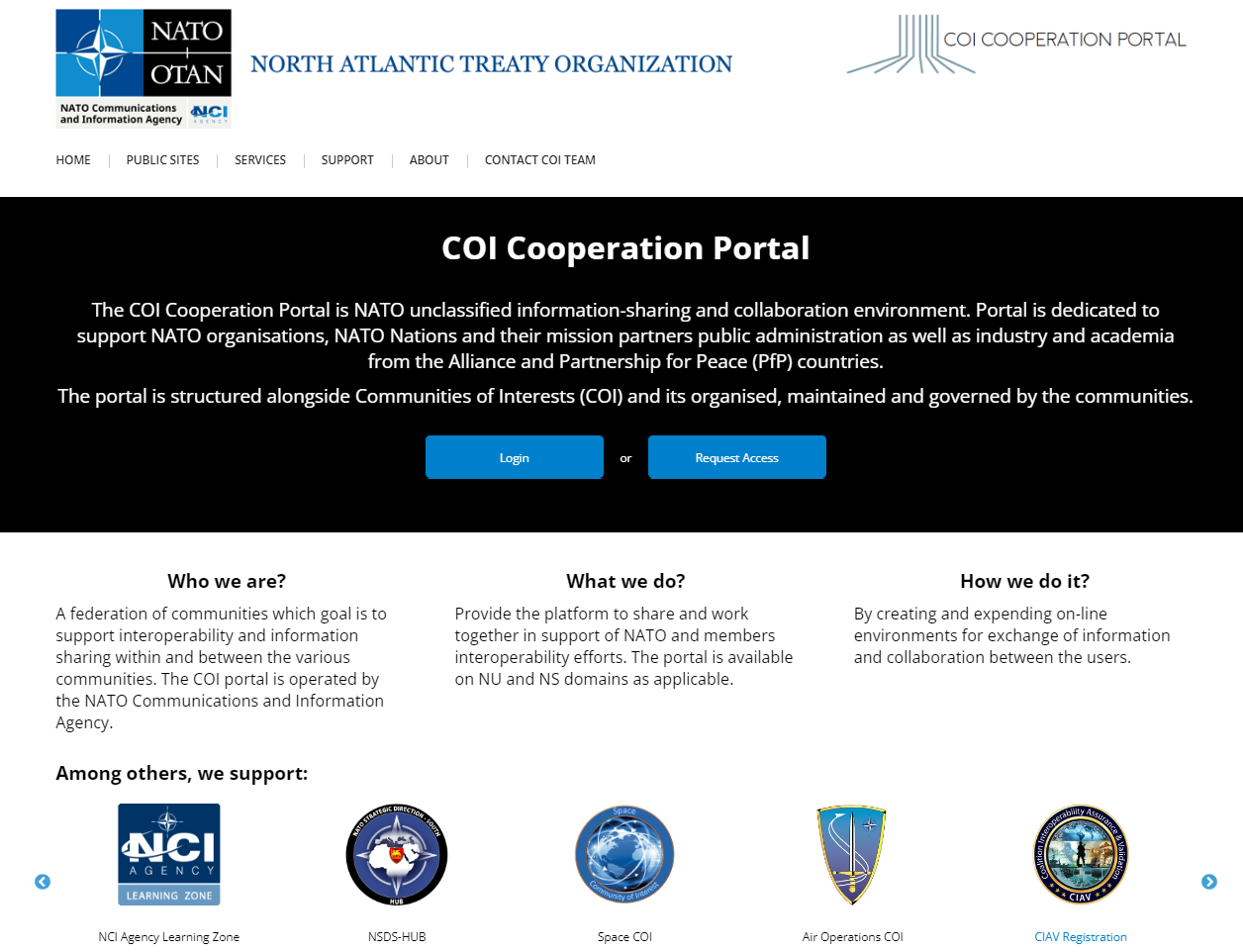

A kompromittált rendszer

A "NATO COI Cooperation Portal" a NATO nem minősített információmegosztási és együttműködési platformja. A portál célja a NATO-szervezetek, a NATO-nemzetek és missziós partnereik közigazgatásának, valamint iparának, akadémiájának és a Békepartnerség (Partnership for Peace - PfP) országainak támogatása. A portál az ún. COI (Communities of Interests) mentén épül fel, a kapcsolódó közösségek szervezik, tartják karban és irányítják.

A COI portál technikai üzemeltetése a NATO Kommunikációs és Információs Ügynökségéhez tartozik.

A SiegedSec csoport

A SiegedSec hackercsoport közösségi csatornái nem sokkal az orosz-ukrán háború kitörése után jelentek meg. Eddigi tevékenységük alapján „anonymous” jellegű hacktivista csoportról van szó, amely mögött nem látszik, hogy lenne pénzügyi motiváció vagy állami támogatás.

A csoport vezetője YourAnonWolf becenéven publikál és tagja a már sok éve aktívan tevékenykedő GhostSec hackercsoportnak, amely egyébként az orosz-ukrán háború kitörésekor az oroszok ellen foglalt állást. Mindemellett a GhostSec csoportnál érdemes megemlíteni, hogy az ICS/SCADA rendszerek kompromittációjában figyelemreméltó a tevékenysége több országban is.

Visszatérve a SiegedSec csoportra, a tevékenysége az ún. „hack and leak” típusú támadásokra szakosodott, vagyis a feltört rendszerekből ellopják, majd közzéteszik a megszerzett fájlokat és/vagy deface-elik (megváltoztatják az oldal tartalmát) a támadott oldalakat.

A csoport egyik korábbi, nagyobb visszhangot kapott támadása például egy koreai IT monitoring szolgáltatásra szakosodott cég a WhaTap feltörése volt.

A múlt hónapban pedig amerikai közigazgatási intézmények elleni támadássorozatukkal hívták fel magukra a figyelmet.

A NATO COI Portál elleni incidens

Az incidensről a portál hivatalos üzemeltetője, a NATO Kommunikációs és Információs Ügynöksége eddig még nem adott ki közleményt, vagyis egyelőre nincs információ arról, hogy az incidens valós-e vagy sem.

A SiegedSec csoport ugyanakkor közel 1 GB méretű fájlcsomagot tett elérhetővé, amiről az állítja, hogy a NATO COI Portálról származik.

A fájlcsomag tartalma közel 1 000 fájl, amik többségében docx, xlsx, pdf és pptx kiterjesztésű fájlok. Ezekben a dokumentumokban, táblázatokban, bemutatókban többek között gyakorlatokhoz is kapcsolódó leírások, kontaktlisták, naptárbejegyzések találhatók, de vannak a fájlok között script-ek, tool-ok is.

Vagyis, amennyiben valóban igazat állít a SiegedSec, lehetnek a fájlok között ténylegesen szenzitív információkat tartalmazók is, amik aztán felhasználhatók például további támadásokhoz is.